En la última década, se ha observado una intensa labor de investigación relacionada con la esteganografía y sus métodos de detección (esteganálisis). Esto ha sido provocado por dos hechos: primero, empresas interesadas en DRM (Digital Rights Management) y en segundo lugar, la utilización de los métodos esteganográficos por terroristas por ejemplo para la planificación de los ataques a Estados Unidos el 11 de septiembre de 2001. Los organizadores utilizaron imágenes para ocultar instrucciones, que posteriormente se publicaron en Internet.

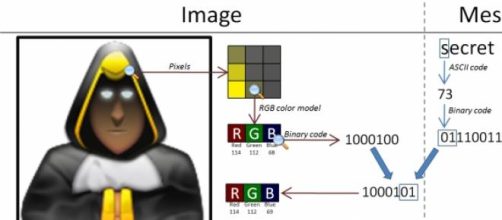

La esteganografía, con frecuencia incorrectamente denominada ocultación de información, es el arte de incrustar mensajes secretos (esteganogramas) en un determinado soporte, haciendo posible la comunicación de una manera encubierta.

La frontera entre los dos campos no puede ser establecida claramente pues sus definiciones son difíciles de elucidar y falta una clasificación coherente de los diversos métodos clandestinos de comunicación.

La pregunta sigue siendo: ¿Cómo proporcionar reglas para distinguir lo que pertenece a la gama de métodos esteganográficos? Esto se puede hacer mediante la consideración de ciertas condiciones que deben cumplirse: La información sometida a transmisión oculta es embebida en un portador aparentemente inocente, que sirve como camuflaje para el contenido oculto; El propósito de aplicar una técnica esteganográfica es comunicar información de una manera encubierta; El secreto de la comunicación está garantizada principalmente por la capacidad de camuflaje del algoritmo aplicado al portador utilizado, y la capacidad para resistir los intentos de detección.

El mejor soporte para mensajes secretos debe poseer dos características: en primer lugar, debe ser popular, es decir, el uso de tal soporte no debe ser considerado en sí mismo como una anomalía; en segundo lugar, las modificaciones provocadas por la inserción del esteganograma no debe ser "visibles" a cualquier parte no consciente del procedimiento.

Empleo con fines delictivos. La esteganografía es explotada, frecuentemente para fines ilícitos. Por ejemplo el caso de la "Operation Twins", que culminó en 2002 con la captura de delincuentes relacionados con "Shadowz Brotherhood", una organización pedófila responsable de la distribución de pornografía infantil mediante esteganografía.

La proliferación de incidentes que implican el uso de información oculta habrían desencadenado el reconocimiento oficial del problema. En el Informe Federal de 2006 (EE.UU.), la esteganografía fue citada entre las principales amenazas de las redes informáticas, y se prevé que aumente significativamente. Una de las soluciones para mitigar los riesgos asociados a esta técnica es conocer la evolución de la esteganografía y, en consecuencia, predecir su desarrollo futuro. Esta necesidad fue reconocida por el mundo académico en la década de 1980, cuando la esteganografía comenzó a ganar popularidad.

Los métodos esteganográficos también han demostrado ser herramientas útiles para la filtración de datos, por ejemplo, en 2008 se denunció que alguien en el Departamento de Justicia de Estados Unidos sacó fuera de la agencia datos financieros sensibles mediante su incorporación en varios archivos de imágenes.

En 2010, la revelación de una red de espionaje, los llamados "ilegales", demostró que la esteganografía puede pasar desapercibida durante largo tiempo. El grupo la utilizó para filtrar información clasificada de EE.UU. a Rusia.